[Talk] Câu chuyện về CVE đầu tiên.

Một chiếc CVE chẳng ai quan tâm trên một nền tảng CMS cũng chẳng ai quan tâm, ít ra thì cũng được công nhận.

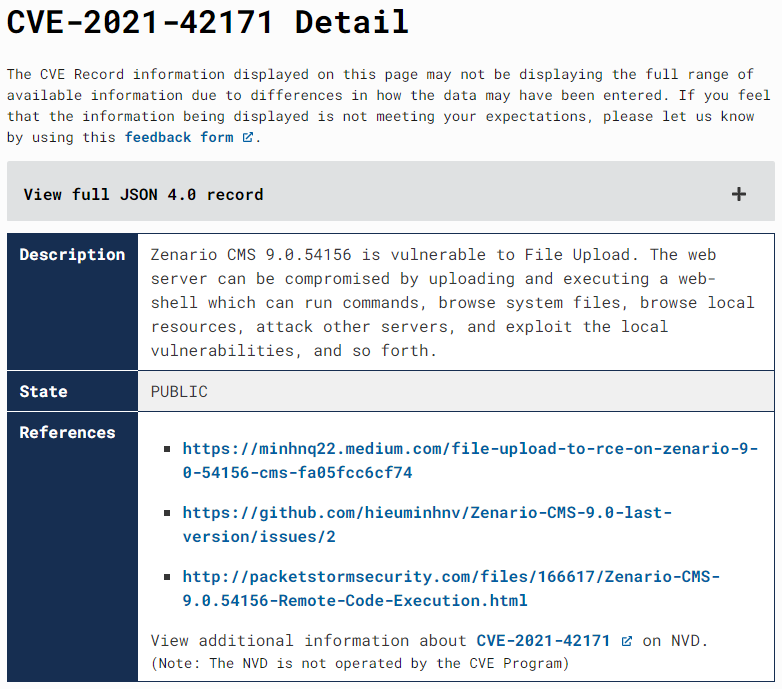

Tôi mất không nhiều thời gian để tìm ra lỗ hổng này, một lỗi về việc xử lý quá trình tải lên và lưu trữ tập tin, nó ở mức cơ bản, chẳng có gì sáng tạo. Cuối cùng thì viết một bài về cách thực khai thác, vì quy định là phải có một bài viết công khai rồi sau đó mới có thể báo cáo lên để được cấp CVE.

Ờ hờ, tôi để đường dẫn bài viết ở đây nhé, vào đọc ủng hộ!

https://minhnq22.medium.com/file-upload-to-rce-on-zenario-9-0-54156-cms-fa05fcc6cf74

Sau những 6 tháng, tôi không hề nhận được email nào báo rằng lỗ hổng mình tìm được đã được cấp mã CVE, hơi chán, vì đây là lần đầu tôi làm cái trò này. Nghĩ là xịt, cho đến một hôm Twitter của Mitre CVE đăng bài về CVE mới được cấp cho một lỗ hổng trên nền tảng CMS Zerario với mã CVE-2021-42171, cái đau đầu ở đây là phiên bản y hệt phiên bản tôi đã khai thác, 9.0.54156. Ơ kìa ?? :D ??

Thế là tôi mò vào đọc PoC của link ref, cười, cái cách thức khai thác y hệt cách của tôi, trong khi issue này được tạo vào ngày 05/10/2021, tức là sau bài viết của tôi 7 ngày (28/09/2021), hoàn toàn không có ý nói tác giả của issue kia sao làm theo, vì thế giới có những 8 tỷ người, và tôi lại chẳng nổi tiếng để bài viết kia có được vài người đọc. Ơ mà cay! Thậm chí code exploit của tôi cũng được push lên github lần đầu vào ngày 30/09/2021.

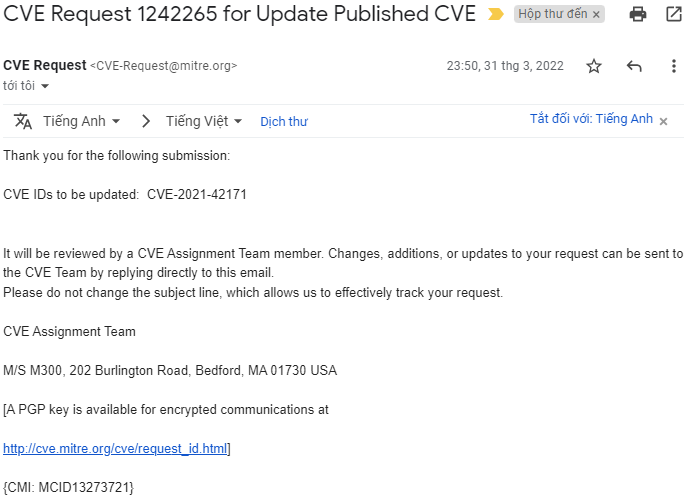

Tôi mới email lại cho Mitre, tổ chức cấp mã CVE, nói rằng “Ê, các ông bỏ lỡ mất cái request của tôi rồi.”

Sau đó thì…